چگونه از ارسال اسپم توسط سایت وردپرسی جلوگیری کنیم؟

علی رغم امکانات و مزایای فراوان وردپرس ، یکی از مشکلاتی که ممکن است یک سایت وردپرسی با آن مواجه شود ، ارسال اسپم می باشد که دلیل عمده آن استفاده از پلاگین های نال شده و غیر امن می باشد.

وقتی یک پلاگین بروز رسانی نمی شود راه را برای نفوذ گران باز میگذارد تا باگی در این افزونه پیدا کنند و از ان طریق بتوانند یک فایل مخرب در سایتی که ازین پلاگین استفاده میکند ، آپلود کنند .

اکثر شل هایی که آپلود می شود امکان ارسال ایمیلهای نامرتبط به هزاران ادرس ایمیل را دارند.

ممکن است تا به حال از طرف مدیریت هاستینگ اخطاری مبنی بر اینکه از سایت شما اسپم ارسال می شود دریافت کرده باشید و چون راهکار رفع این مشکل را نیافته اید ، مجبور به ریست هاست یا تغییر طراحی سایت شده اید.

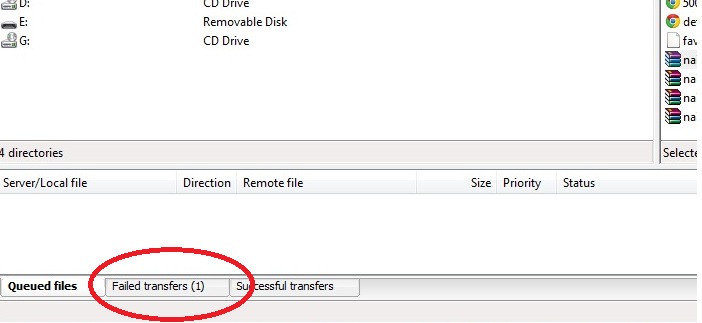

معمولا در هاست های اشتراکی هر یوزر امکان ارسال 200 تا 1000 ایمیل در روز را دارد. اگر سایتی بیشتر ازین تعداد ایمیل ارسال کند در واقع خلاف قوانین هاست اشتراکی عمل کرده است ومدیر سرور میزبانی مجبور به بستن سایت شما می شود تا دیگر سایت هایی که در آن سرور میزبانی می شوند دچار مشکل افت سرعت و همچنین اختلال در سرویس ایمیل نشوند.

معمولا اگر یوزری اسپم ارسال کند ، دیتاسنتر برای مدیر سرور abuse ارسال می کند و در خیلی اوقات پورت 25 در سرور محدود می شود و ارسال ایمیل از کل سرور ممکن نمی باشد

حالا چه کارهایی باید انجام دهیم تا از سایت وردپرسی ما اسپم ارسال نشود ؟

در ادامه این راهکارها را با هم بررسی میکنیم ، اگر شما هم با این مشکل مواجه بوده اید تا پایان این مقاله همراه ما باشید

بروز رسانی قالب و استفاده نکردن از پلاگین های نال شده

همیشه هسته ودپرس ، قالب و افزونه های وردپرس را به اخرین نسخه بروز کنید.

زیرا هر آپدیتی که ارائه می شود مشکلات امنیتی و باگ ها در آن برطرف می شود در غیر اینصورت ممکن است حفره هایی وجود داشته باشد که از همان نقطه به سایت شما نفوذ کنند و مشکلاتی را برای شما به وجود بیاورند

توجه داشته باشید همیشه از قالب ها و افزونه هایی استفاده کنید که کمترین مشکلات امنیتی را دارا باشند و همیشه از منابع معتبر این موارد را دریافت کنید

یکی از منابع معتبر می تواند وب سایت پیشتیبانی خود وردپرس یعنی wordpress.org باشد البته دریافت پلاگین از این سایت دلیل بر این نیست که حتما کدنویسی ان بسیار خوب بوده و باگ امنیتی در آن وجود ندارد اما معتبرترین مکان برای دریافت افزونه این وب سایت است

و در هر حال باید در استفاده از افزونه ها دقت کنید و هر افزونه ای را روی وردپرس خود نصب نکنید

نکته فوق العاده مهم دیگر این است که وردپرس را نیز از همین منبع دریافت کنید و از دریافت وردپرس از سایت های دیگر خودداری نمایید

افزونه هایی برای جلوگیری از ارسال اسپم

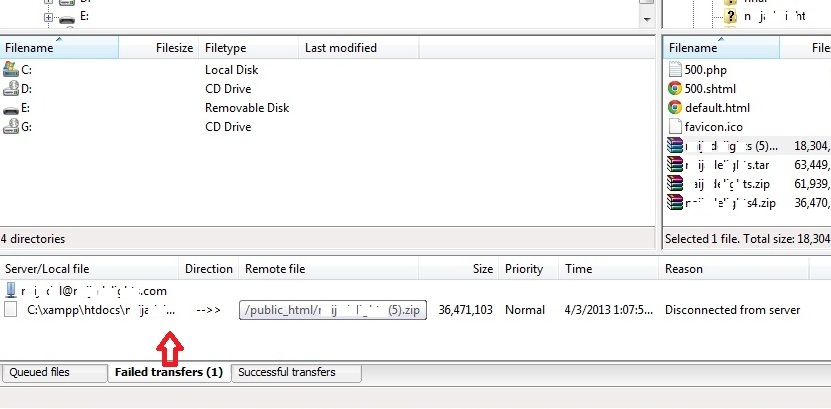

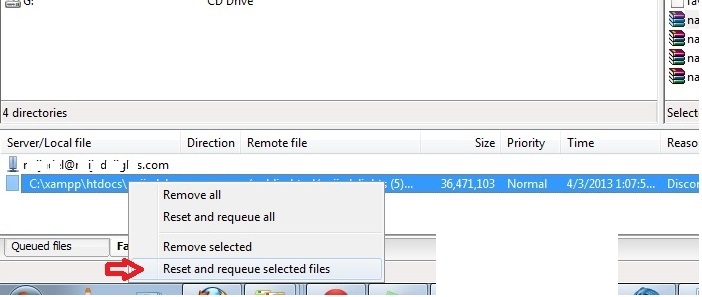

افزونه ارسال ایمیل Postman SMTP Mailer/Email Log

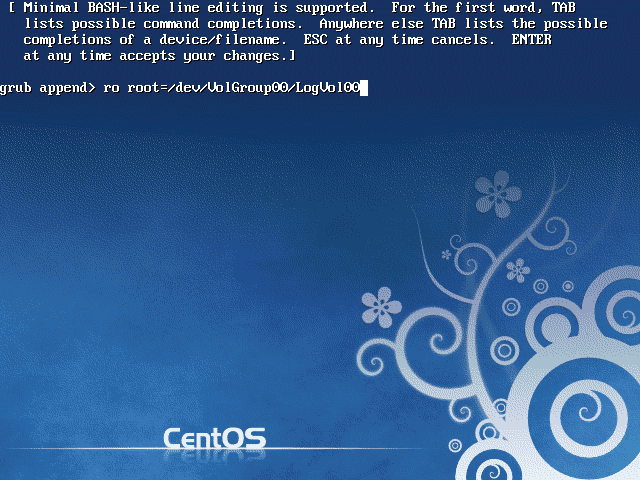

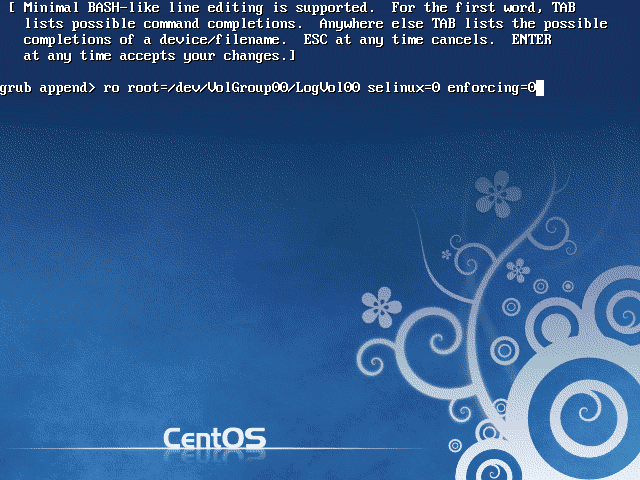

وردپرس به صورت پیشفرض از تابع php mail استفاده می کند و هویت شخصی که ایمیل ارسال می کند مشخص نخواهد بود. این یعنی ارسال ایمیل امنیت کمی دارد و می توان تعداد ایمیل های اسپم زیادی را ارسال کرد

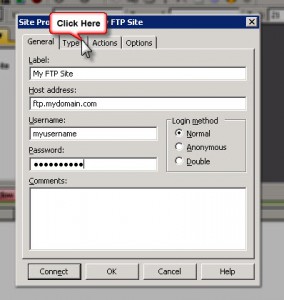

حالا باید شما از افزونه ای استفاده کنید که هم احراز هویت در آن وجود داشته باشد و هم ارسال ایمیل را مدیریت کند البته افزونه های دیگری نیز برای اینکار وجود دارند که ما به شما افزونه postman را معرفی میکنیم

افزونه کپچا

نبود کد کپچا یکی از دلایل عمده ارسال اسپم است

فرض کنید یک فرم تماس با ما عادی در سایت دارید اگر کد کپچا نباشد ربات های می توانند بصورت هم زمان چندین پیام برای شما ارسال کنند ولی اگر این کد در پایین فرم تماس با ما قرار بگیرد ربات ها نمی توانند عبارت روی عکس که همان کد کپچا است را درون فیلدی که مشخص شده وارد کنند و اینگونه از ارسال ده ها یا صدها اسپم بیهوده جلوگیری می شود

یکی از بهترین افزونه ها در این زمینه All in one wp Security است که علاوه بر اضافه کردن کد کپچادر صفحه ورود به وردپرس و در فرم های تماس با ما، فایروال برای پیشگیری از نفوذ نیز را دارا می باشد

افزونه All in one wp Security قابلیت اسکن فایل ها و کدهای مخرب را نیز دارا می باشد

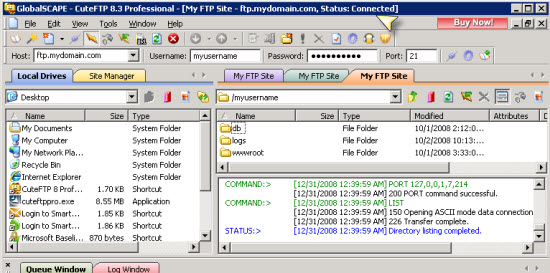

البته سعی کنید خود شما به صورت دستی نیز کدهای مخرب را بیابید و آنها را حذف کنید زیرا ممکن است افزونه نتواند بعضی کدها را شناسایی کند مقاله زیر را مطالعه فرمایید:

ویروس شناخته شدن سایت و بلاک آن توسط گوگل

آیا هاستینگ (سرویس میزبانی سایت) روی ارسال نشدن اسم تاثیر دارد؟

این موضع تاثیر مستقیم بر ارسال نشدن اسپم دارد. هاستینگ هایی که آنتی شل هایی نظیر CXS استفاده می کنند تقریبا 90% از این مشکلات در امان هستند.

سرویس های پیشگام وب CXS استفاده می کنند و به صورت 24 ساعته فایل های مشکوک در سرور بررسی می شوند

ایمن سازی ایمیل و رمز عبور

متاسفانه یکی از مواردی که کاربران به آن کمترین توجه را میکنند استفاده از کلمات عبور کوتاه و ساده برای اکانت ایمیل یا مدیریت وردپرس ، پنل هاستینگ و … است

استفاده از رمزهای عبوری که به راحتی در ذهن شما ماندگار می شود می تواند زمینه ساز نفوذ را فراهم کند

استفاده از رمز های عبور ساده می تواند کار نفوذ برای هکرها را آسان کند

یک رمز عبور مناسب و پیچیده شامل چه مواردی است؟

1- حروف کوچک و بزرگ

2- اعداد

3- کاراکترهایی مثل @ , # , ” , ( , ) و از این قبیل

یک نمونه رمز پیچیده

PAdj#1ad@(54wd)&

نکته 1 : رمز های عبور خود را نرم افزار هایی مثل KeePass ذخیره کنید و از ذخیره آنها در نوت پد ویندوز (notepad) خودداری کنید

نکته 2 : رمزهای عبور را هر چند وقت یکبار تغییر دهید مثلا هر 30 روز یا هر 45 روز یکبار (و هر زمان که احساس خطر کردید)

در پایان اگر سایت شما دچار چنین مشکلاتی شده است می توانید از طریق ارسال تیکت با همکاران بخش پشتیبانی مشورت کنید تا بتوانیم مشکل شما را در کمترین زمان ممکن رفع کنیم